L’intégrité des données sous les projecteurs

Le 27 mars dernier, la ville de Boston a accueilli un événement de réseautage important centré sur l’intégrité des données. Cette rencontre a mis en évidence un décalage inquiétant entre les intentions et les actions des leaders de la sécurité en ce qui concerne la protection de l’Intelligence Artificielle (IA) et des opérations de Machine Learning (MLOps).

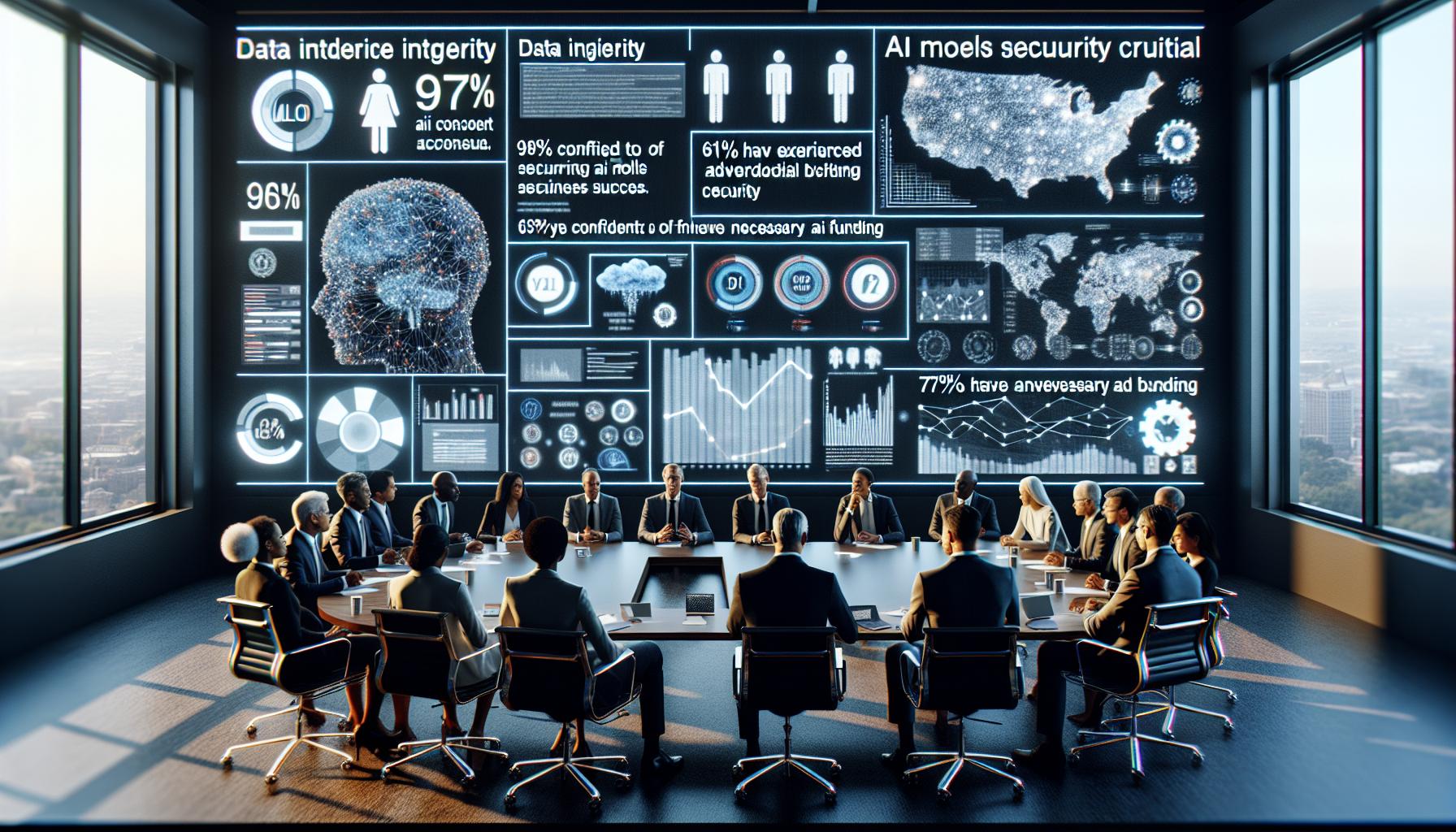

Alors que 97% des leaders de l’IT considèrent la sécurité de l’IA comme essentielle, seulement 61% sont confiants quant à l’obtention du financement nécessaire pour la garantir. Ce fossé est encore plus évident si l’on considère que 77% de ces leaders ont subi une sorte de violation liée à l’IA. De manière encore plus alarmante, seulement 30% ont mis en place une défense manuelle contre les attaques adverses.

L’IA au cœur de la stratégie d’entreprise

La dépendance croissante des leaders de l’IT envers les modèles d’IA est un autre facteur qui contribue à ce paysage. Les entreprises comptent en moyenne 1 689 modèles en production et 98% considèrent certains de leurs modèles d’IA comme cruciaux pour leur succès.

Dans ce contexte, le rapport de HiddenLayer sur le paysage des menaces de l’IA offre une analyse critique des risques auxquels sont confrontés les systèmes basés sur l’IA, ainsi que des progrès en matière de sécurité de l’IA et des pipelines de MLOps.

Menaces et Défenses dans le Monde de l’IA

L’IA adversaire, qui cherche à tromper les systèmes d’IA et de ML, se présente comme l’une des principales menaces. On peut distinguer trois types d’IA adversaire : les attaques d’apprentissage automatique, les attaques sur les systèmes d’IA générative, et les attaques sur les MLOps et la chaîne d’approvisionnement logicielle.

Face à ce scénario, les experts proposent quatre moyens de se défendre contre une attaque d’IA adversaire. Premièrement, intégrer le red teaming et l’évaluation des risques dans la mémoire organisationnelle. Deuxièmement, rester à jour et adopter le cadre de défense pour l’IA qui convient le mieux à l’organisation. Troisièmement, atténuer la menace des attaques basées sur des données synthétiques en intégrant des modalités biométriques et des techniques d’authentification sans mot de passe. Enfin, vérifier fréquemment les systèmes d’audit et maintenir à jour les privilèges d’accès.

En résumé, l’événement de Boston a souligné la nécessité d’un engagement et d’une action accrus de la part des leaders de l’IT dans la protection de l’IA et des opérations de MLOps. Ce n’est qu’à travers une stratégie de sécurité solide et adaptée aux menaces actuelles, que les entreprises pourront maximiser les avantages de l’IA tout en minimisant les risques.

Sandra est spécialiste en marketing digital et experte en réseaux sociaux. Elle a obtenu un post-diplôme en Communication et RP pour les marques de mode à Idep Barcelone, ainsi qu'un autre en Marketing et réputation en ligne : communautés virtuelles. Sandra est au courant des dernières tendances et des meilleures pratiques sur les réseaux sociaux, ce qui se reflète dans son travail quotidien en générant un impact positif dans le monde numérique.

Cette entrée est également disponible dans : Español Português